Подключение к VPN L2TP IPSec Windows 10

Настраиваем подключение Windows 10 к VPN сети организации по протоколам L2TP и IPSec

Небольшая инструкция, написана в продолжение темы как я админил несколько компаний через VPN, но также претендует на самостоятельную

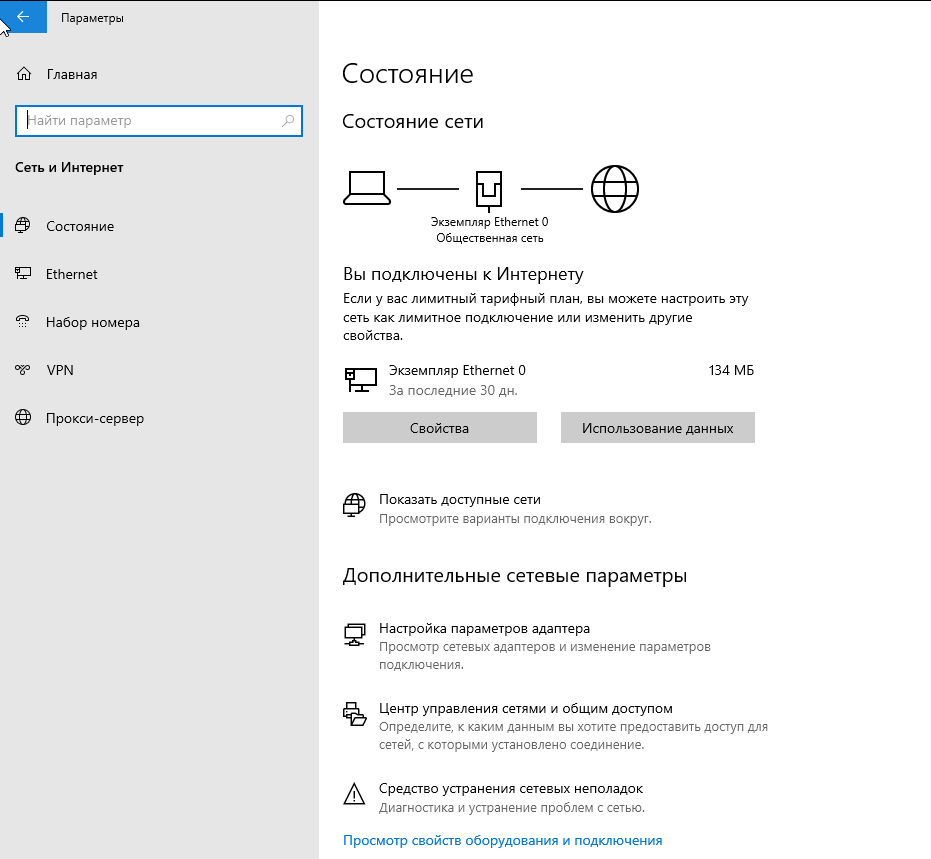

Создадим VPN интерфейс в нашей windows 10

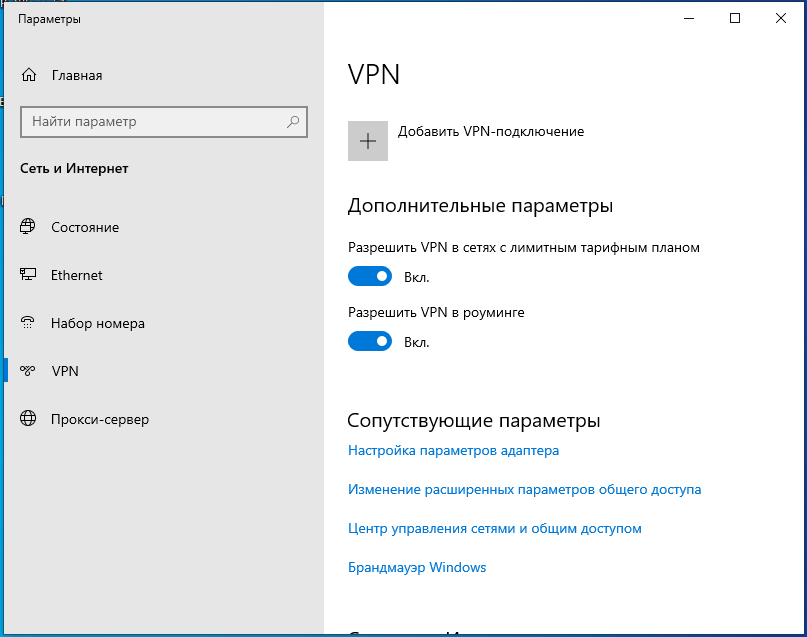

1. Пуск - Параметры - Сеть и Интернет - в левом столбце выбираем VPN

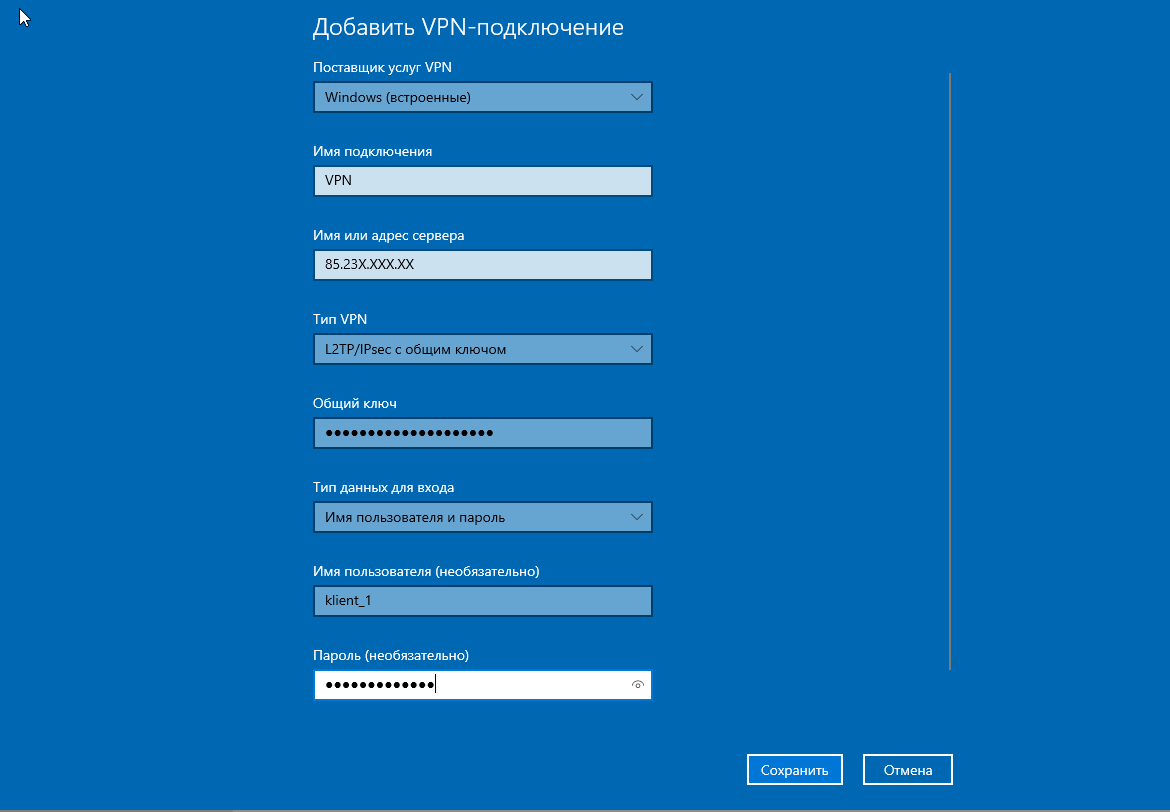

2. Добавить VPN-подключение

3. Вводим параметры подключения и учетные данные

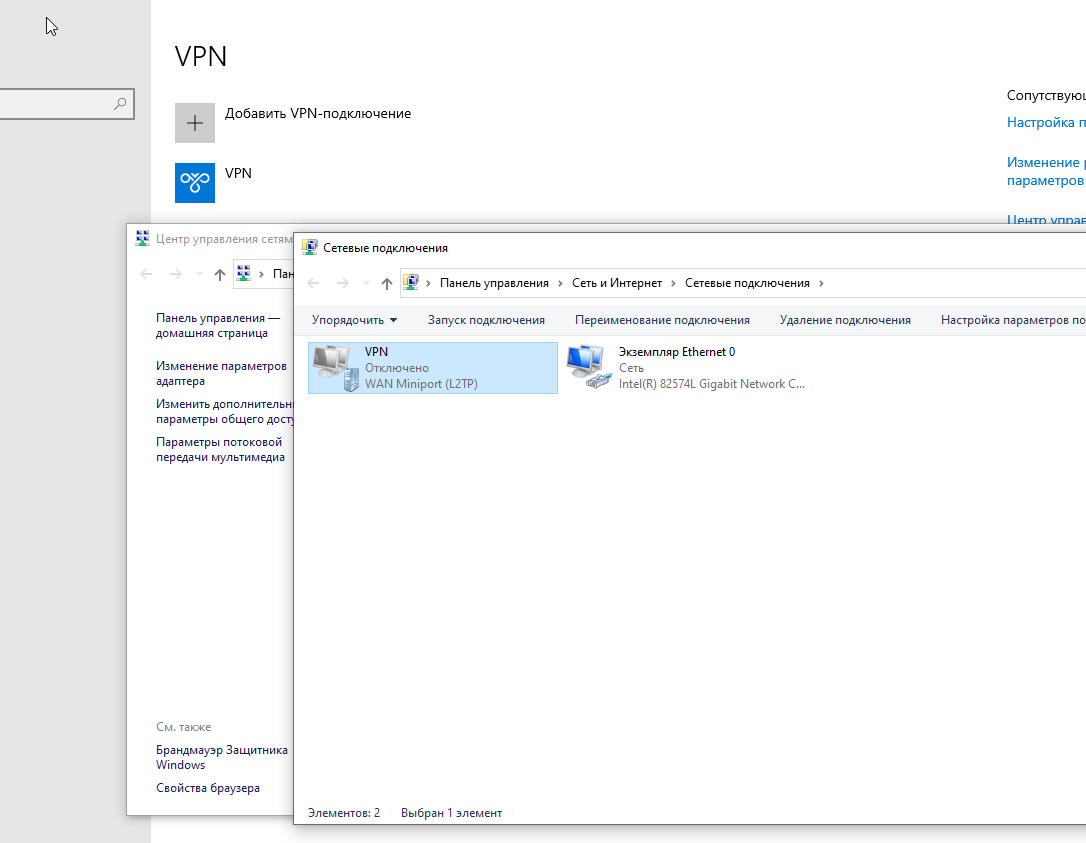

Фактически, подключение создано, но дьявол кроется в деталях и такие настройки наверняка не понравятся нашему серверу.

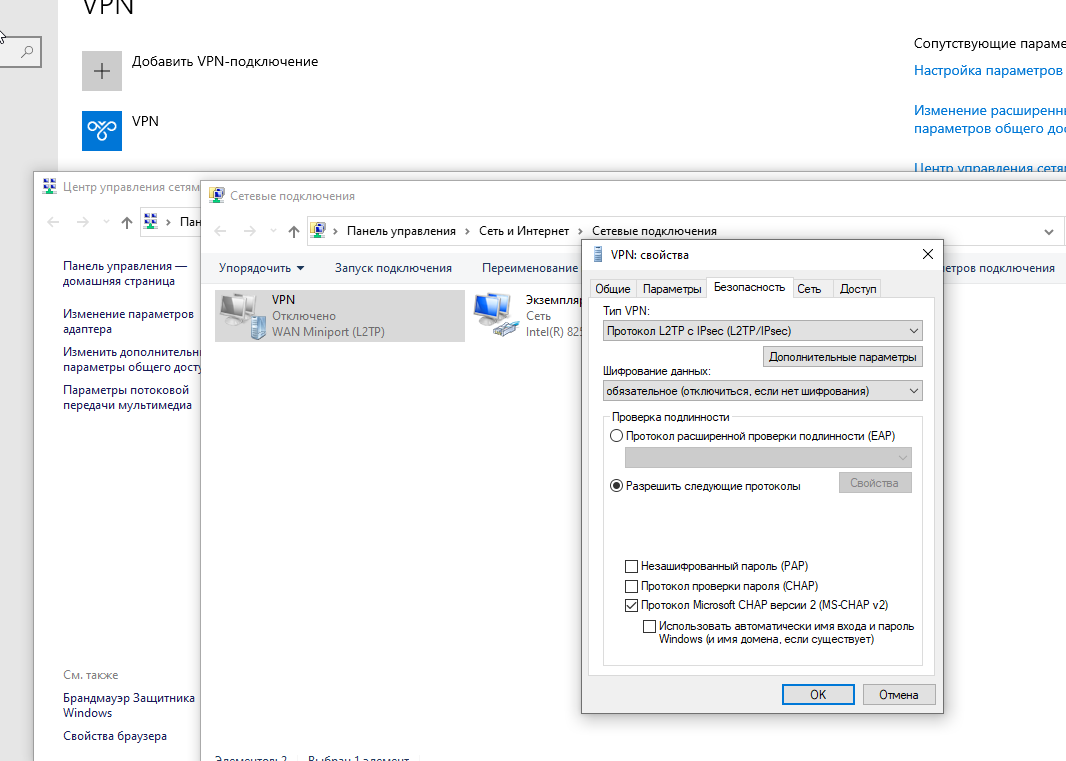

4. Поэтому заходим в "настройки параметров адаптера", убеждаемся, что наш новый интерфейс появился.

Щелкаем по нему правой кнопкой мыши и выбираем "свойства".

5. Переходим в вкладку безопасность, включаем шифрование данных и разрешаем нужные протоколы:

Вот теперь точно все. Можно подключаться. Но... есть еще один маленький нюанс....

По умолчанию, Windows создает подключение, при котором основным шлюзом для доступа к сети становится удаленный роутер (VPN-серврер)

Получается, что ваш компьютер становится, как бы частью той сети, к которой подключились посредством VPN. Следовательно и доступ в веб происходит через VPN, с внешним IP-адресом удаленного сервера. (Естественно, все зависит от настроек на самом сервере). А также, при таких настройках, если нет специального запрета в настройках сервера, мы имеем доступ и к локальной сети (если она есть).

Но иногда есть необходимость в другой ситуации, когда нужен доступ к локальной сети за VPN-сервером, но выход в интернет осуществлялся с текущего провайдера, к которому подключен компьютер, вместо удаленного.

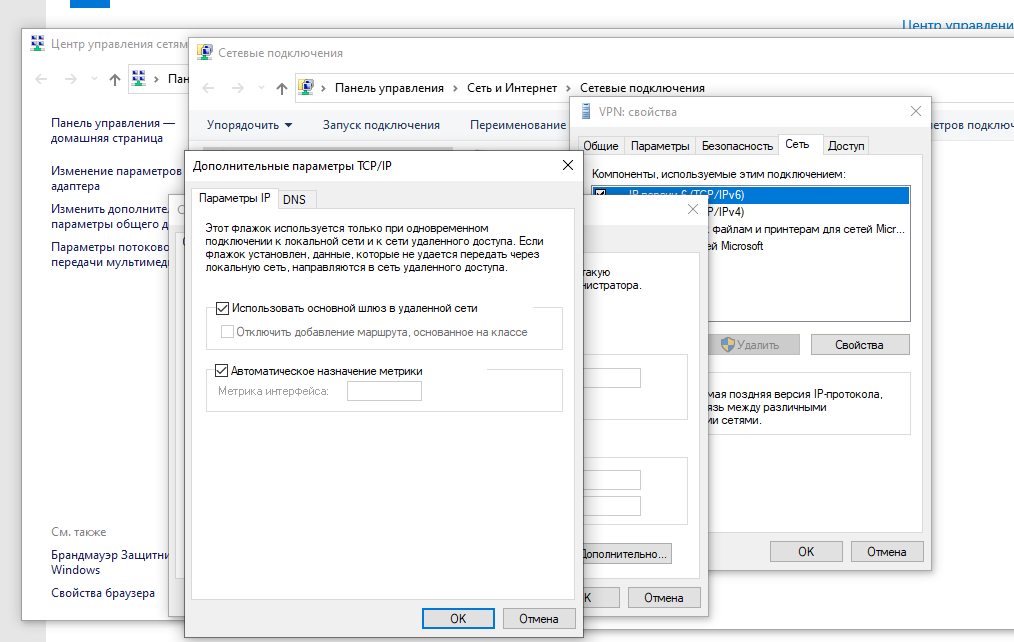

Для этого нужно в настройках интерфейса, в вкладке "сеть", нужно убрать галочку "Использовать основной шлюз в удаленной сети".

И создать статический маршрут на VPN-интерфейс.

a) Определим ID VPN интерфейса командой (обязательно при подключенном VPN-соединении):

route print

===========================================================================

Список интерфейсов

11...14 dd a9 0c d7 f0 ......Realtek PCIe GbE Family Controller

12...70 77 81 29 3c e7 ......Microsoft Wi-Fi Direct Virtual Adapter

15...70 77 81 29 3c e0 ......Microsoft Wi-Fi Direct Virtual Adapter #2

40...........................VPN-подключение

8...70 77 81 29 3c e5 ......Mediatek MT7630E 802.11bgn Wi-Fi Adapter

1...........................Software Loopback Interface 1

===========================================================================

В нашем случае это 40

б) Зададим маршрут. Например, нам нужно, чтоб при обращении на адрес из подсети 192.168.1.0/24 запрос уходил в наш VPN канал.

Исходные данные:

- Локальная подсеть за VPN-сервером - 192.168.1.0;

- Шлюз (VPN-адрес сервера) - 10.5.1.1

- Маска - 255.255.255.0

- ID интерфейса - 40

route add 192.168.1.0 mask 255.255.255.0 10.5.1.1 if 40 /p - RusLan